Ancora una volta dobbiamo segnalarvi la presenza di un virus molto pericoloso che sta creando non pochi danni ai computer e in generale ai dispositivi di tutto il mondo.

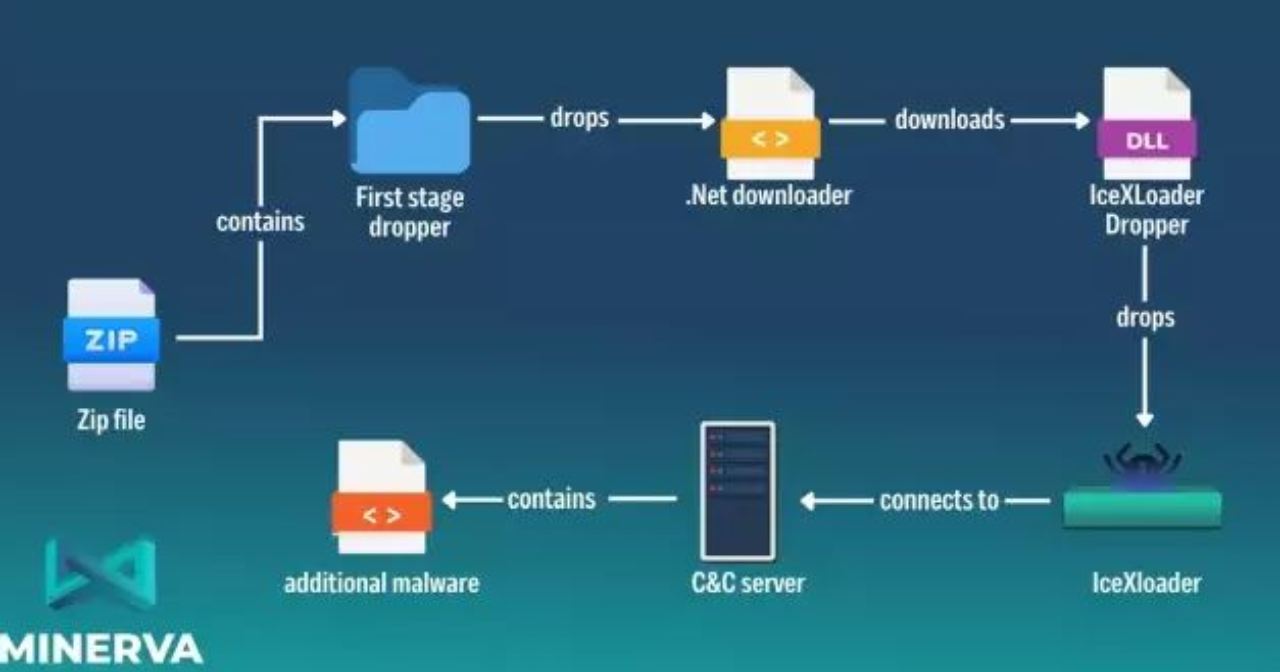

Stiamo parlando precisamente, come sottolineato da punto-informatico.it, di IceXLoader, che appunto è un “loader” che permette ai cybercriminali di scaricare a loro volta altri malware dal server remoto e infettare poi i dispositivi Windows. Per loader si intende quella parte di un sistema operativo che carica programmi e librerie: è una delle fasi essenziali del processo di avvio di un programma in quanto inserisce i programmi in memoria, preparando poi all’esecuzione da parte del sistema operativo. A puntare i riflettori sull’IceXLoader sono stati i ricercatori di Minerva Labs, che hanno scoperto una nuova versione dello stesso loader con nuove funzionalità sfruttate per colpire migliaia di utenti in tutto il mondo, sia privati che aziende. La fortuna, è che nella maggior dei casi viene rilevato e bloccato dai software antivirus sul mercato, ma in ogni caso i danni commessi non sono pochi. IceXLoader è stato scoperto per la prima volta durante lo scorso mese di giugno, e funziona in questo modo: viene inviato un file ZIP tramite un’email di phishing. Quando l’utente apre lo stesso, si crea una directory temporanea nascosta e nel contempo viene scaricato un file eseguibile (downloader). Dopo di che, a seconda dei parametri impostati, si può riavviare il computer e aggiungere una chiave nel registro per eliminare la directory temporanea.

ICEXLOADER, ECCO COME AGISCE SUI PC INFETTI

A quel punto viene fatto partire il download e scaricata un’immagine PNG dal server remoto che viene successivamente convertita in una DLL offuscata “ovvero in IceXLoader, eseguito dopo 35 secondi di attesa per aggirare eventuali sandbox”, aggiunge punto-informatico.it. La versione del malware 3.3.3 raccoglie diverse informazioni sensibili come l’indirizzo IP, il nome del computer, la versione Windows, i prodotti di sicurezza installati, ma anche quantità di RAM, tipo di CPU e GPU. Per garantire la persistenza del loader viene creata un’apposita chiave nel registro, ed inoltre, il malware disattiva la scansione in tempo reale di Microsoft Defender Antivirus, aggiungendo alla lista esclusioni le directory in cui è stato copiato. Infine IceXLoader invia i dati al server C&C (command and control), dal quale può scaricare a sua volta altri malware per un circolo vizioso senza fine.